尽管 Alyne 是一个相对较小的组织,但我们受到的有针对性的网络钓鱼攻击的范围之大令人吃惊。我们的客户将高度敏感的数据交由 Alyne 处理,我们有责任妥善保管这些数据和信任。

对于 Alyne 的每个人来说,这意味着要保持警惕,确保我们了解这些企图。保持高度警觉的方法之一是公开未成功的网络钓鱼尝试,这样其他人就能看到这些攻击的样子,并在将来安全地避免这些攻击。

我想在下面的文章中展示过去几个月中的一些尝试。

方法

在这篇文章中,我只分析通过电子邮件进行的网络钓鱼。当然,我们的应用程序端点暴露在互联网上,因此会受到许多攻击,但我们的安全架构,尤其是我们的 CDN 和最小化的攻击面,可以防止这些攻击成为问题。

- 网络钓鱼链接

最基本的企图是让用户点击一个或多或少用技巧掩盖的链接。 - 云服务链接

最让我担心的一种方法是使用云服务--一个组织可能正在实际使用--来发送欺诈性电子邮件。 - 纯粹的社会工程学

经典的社会工程学方法是冒充组织成员开始沟通,以说服某人执行某种可能在不知情的情况下向攻击者提供不当访问的操作。 - 共享云服务上的实际文档

一种新方法,可实际邀请用户在云服务文档(如 OneDrive)上进行协作,该文档随后包含指向恶意源的链接。

目标

显然,我们可能不知道每次攻击的确切目标,但鉴于这些攻击大多是大规模实施的,我们可以大致了解这些举措背后的动机。

- 现金等价物

最直接的攻击就是简单的现金等价物。我们进行了一次尝试,以了解攻击的结果。在这种情况下,被攻击者/骗子冒充首席执行官,试图让一名新员工购买 Google Play 信用额度,并通过电子邮件发送检索代码。 - 安装恶意软件

这是传统攻击的起源--试图在受攻击的机器上安装恶意代码,以获得未经授权的系统访问权。随着时间的推移,恶意软件当然也在不断演变,其中勒索软件是最普遍的类型,尤其是这种更广泛的攻击方式。 - 信息诈骗

有些攻击的目的显然是获取受害者的信息,以便进一步实施社交工程。其最终目的可能仍然是获取现金等价物或安装恶意软件或进行其他不当访问。

实例

现在,我想与大家分享我们在过去几个月中记录的一些半定向攻击:

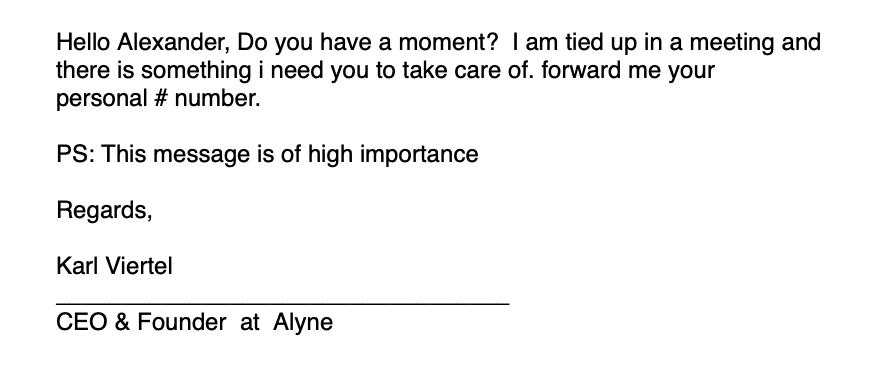

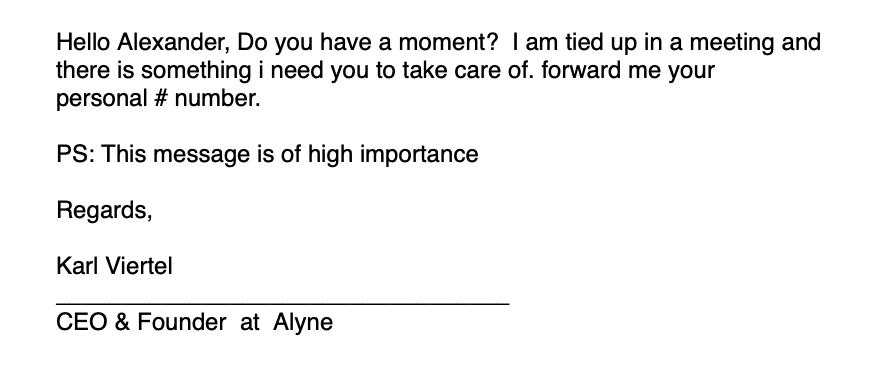

- 欺骗 CEO 邮件

我们的一位新团队成员亚历克斯收到了这封看似来自我的电子邮件。邮件欺骗非常微不足道,点击邮件发件人后发现实际发件人肯定不是我自己的电子邮件地址。

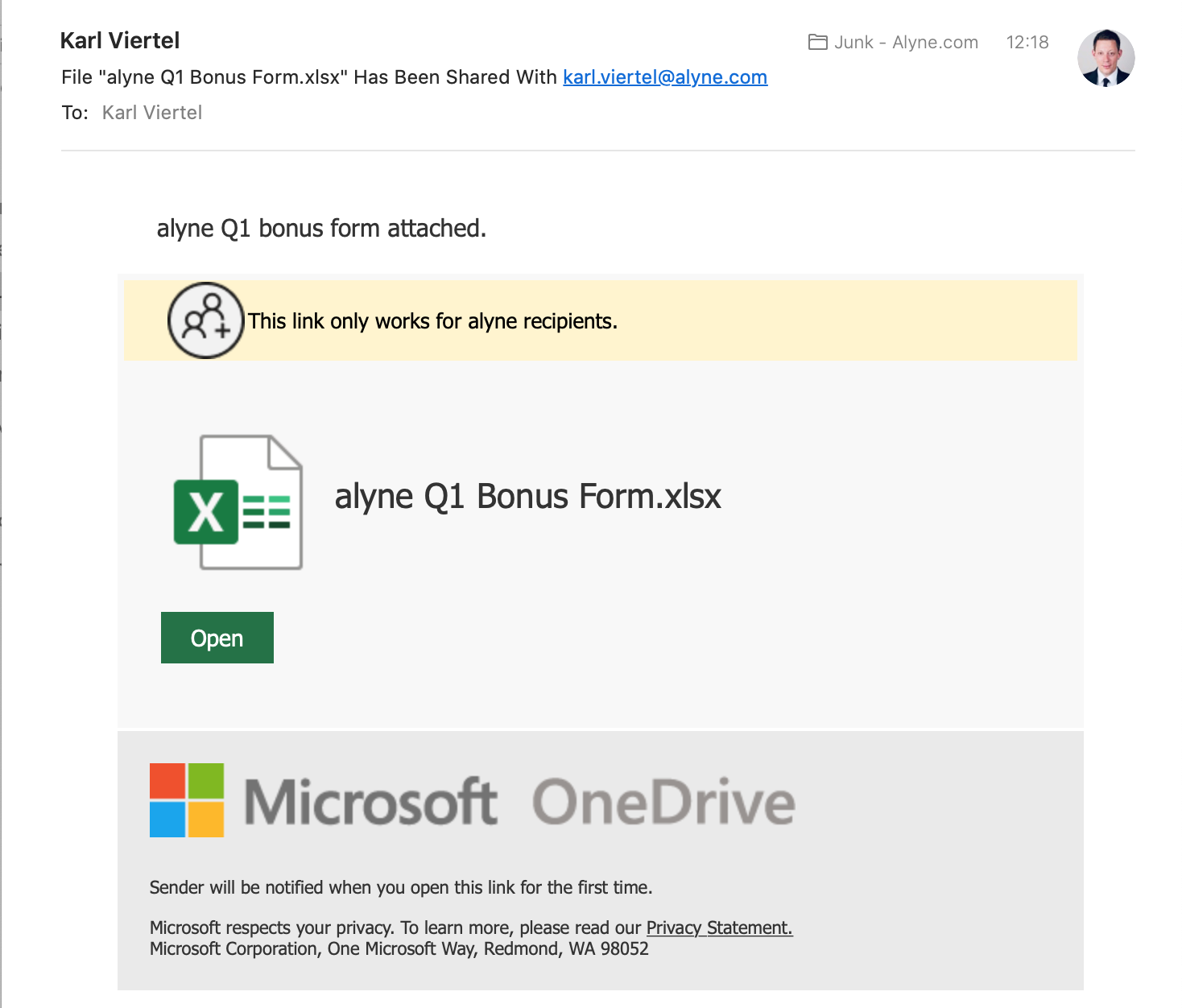

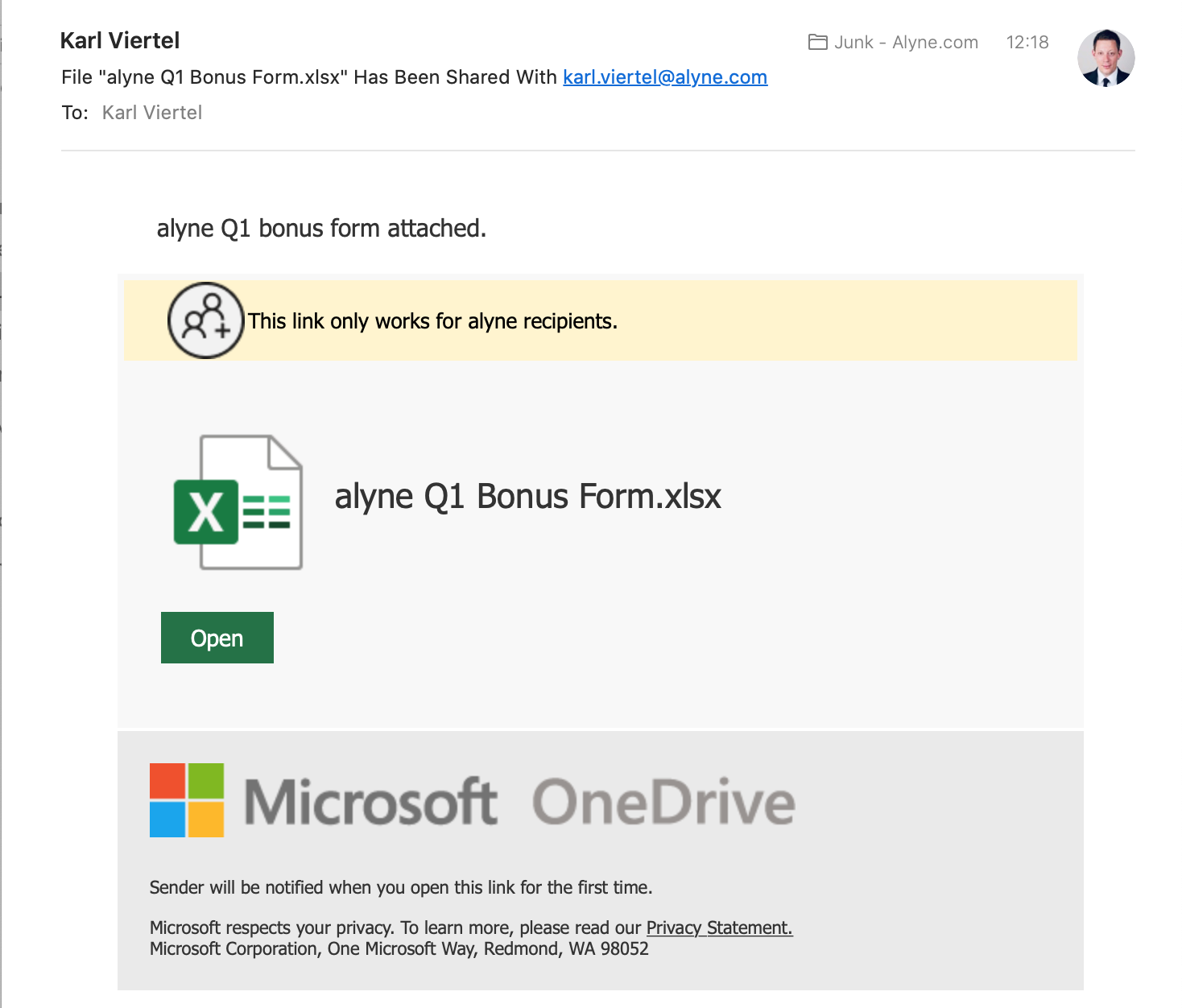

- 伪造支出报告或奖金计算结果

有趣的是,在这个例子中,实际上有一个文件是通过 OneDrive 与我的用户共享的。虽然没有人在 Alyne 实际打开过该文件,但我可以想象文件中包含了某种链接或恶意内容。诱饵当然是发送一些像奖金一样 "令人兴奋 "的东西,让人们快速点击查看。

- 伪造语音邮件通知

再次,尝试发送一些人们迫切希望与之互动的内容--如未读语音邮件。一些用户可能会认为这是一个他们不知道已经实施的新系统,并点击链接。针对 "Alyne "的个性化信息值得注意。

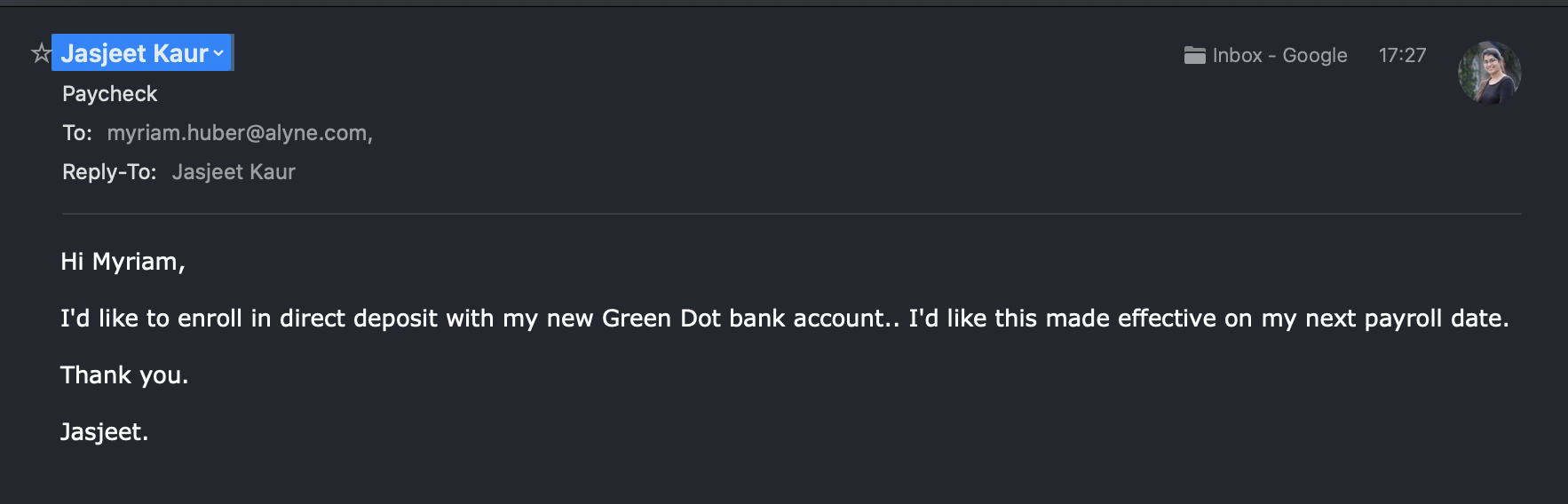

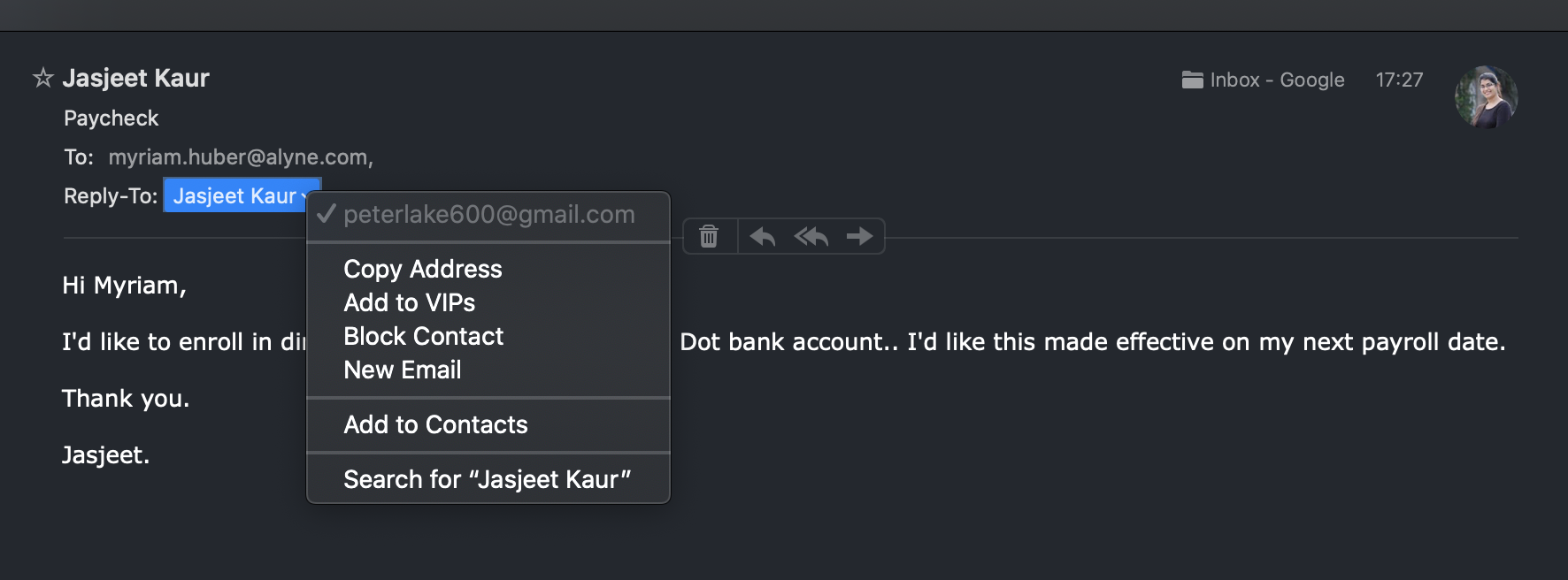

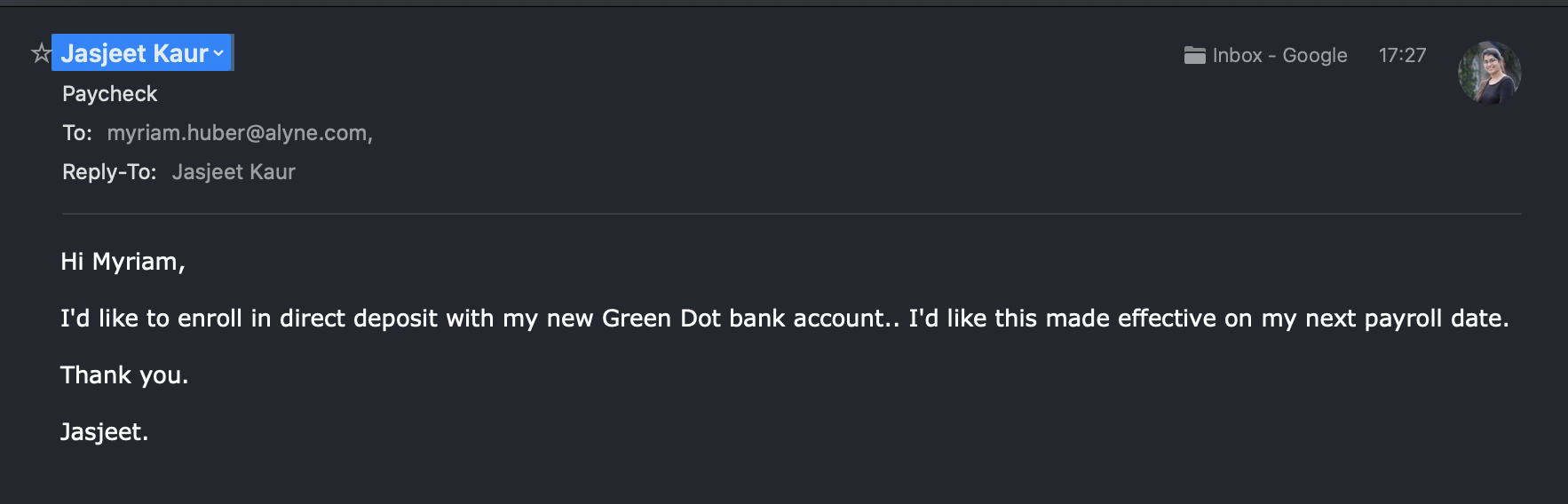

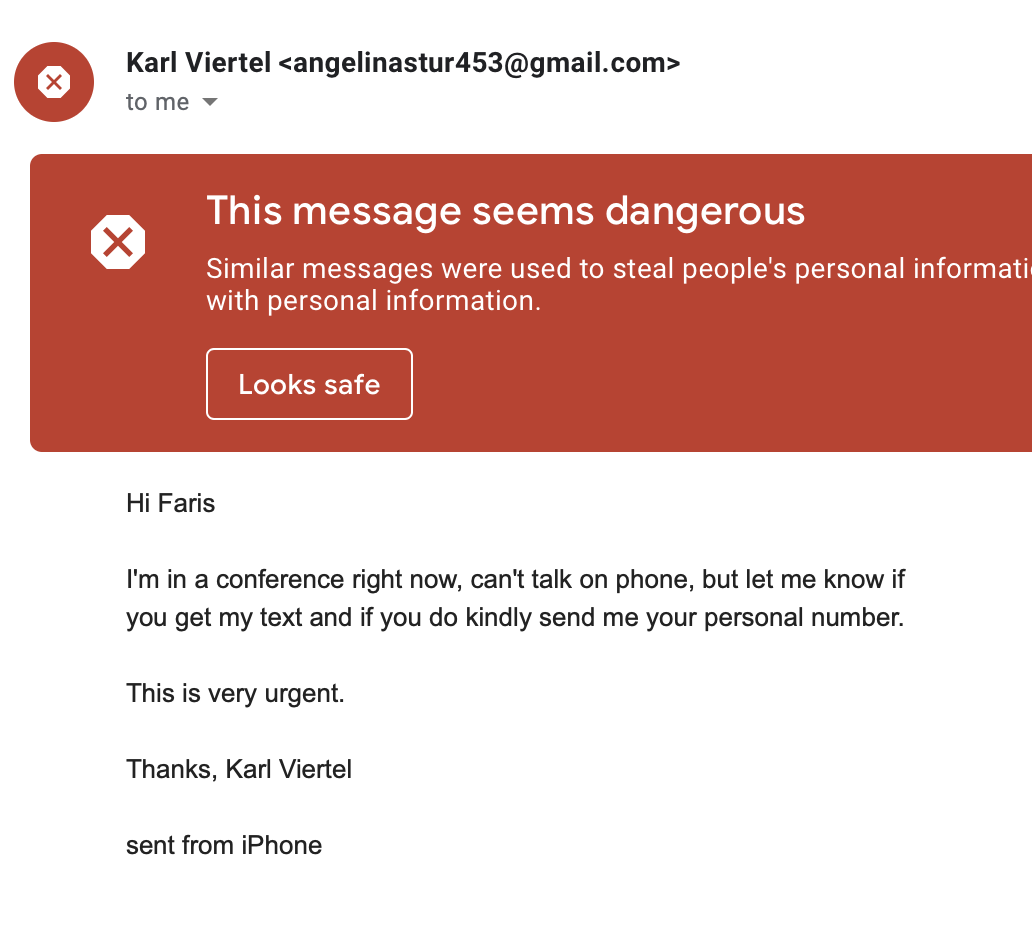

- 更改银行账户申请

下一个例子相当有针对性,攻击者确定了一名员工和我们的人力资源主管 Myri 的身份,并试图更改人力资源部的工资账户。Myri 使用的是 Apple Mail,尽管电子邮件地址明显是伪造的,但 Apple Mail 还是显示了 Jasjeet 的头像。

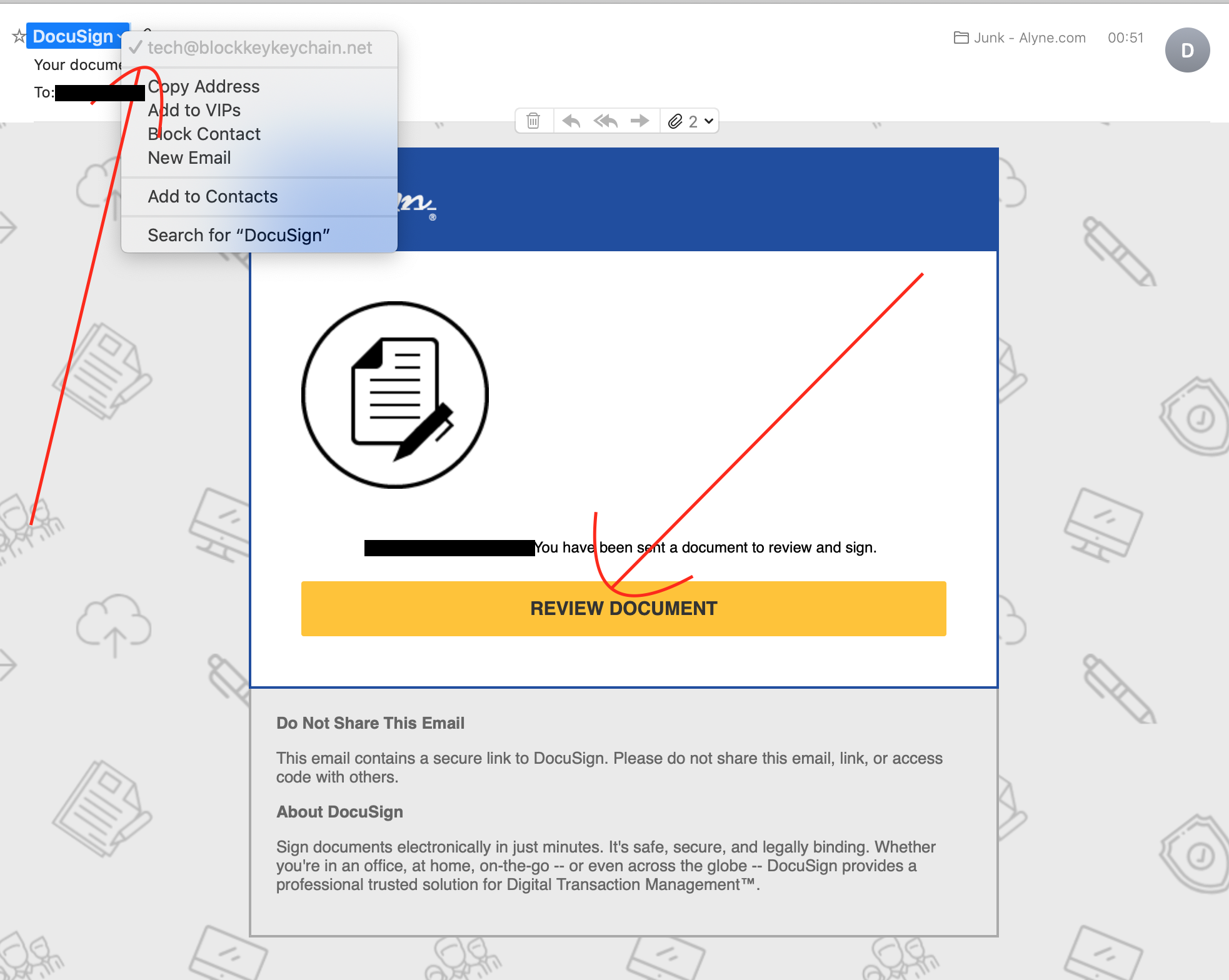

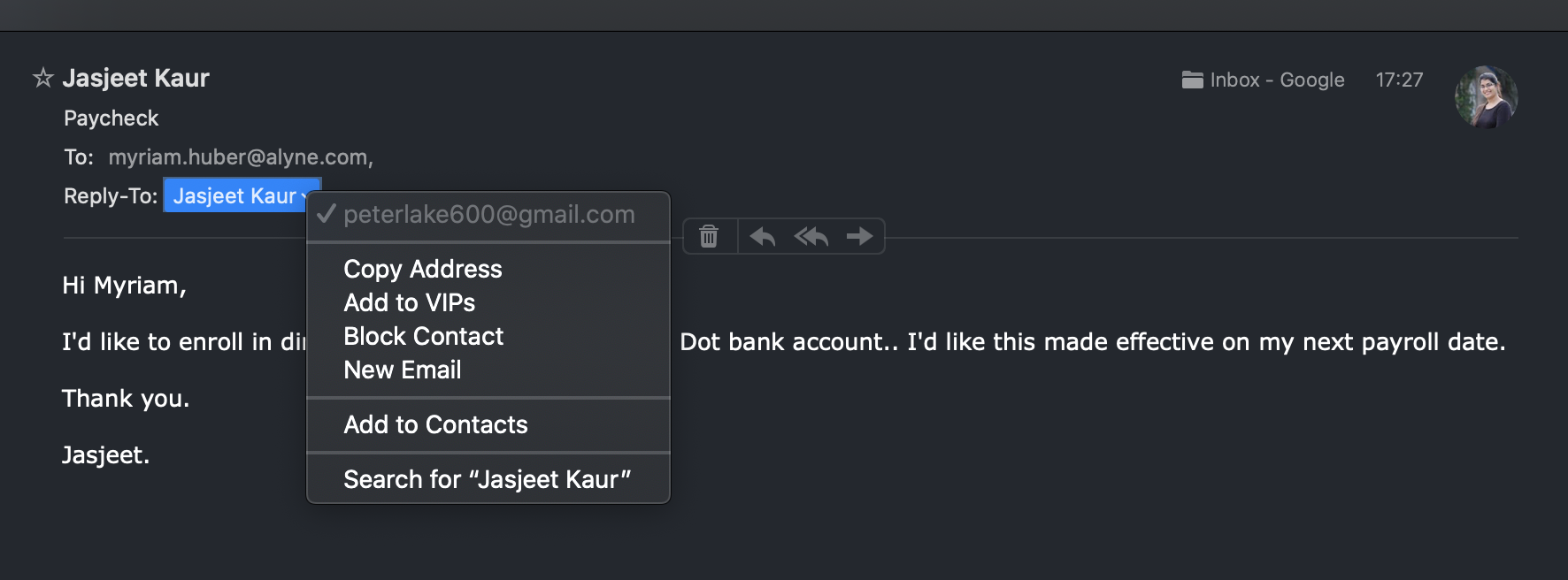

- Docusign 骗局

如今,很多企业都使用 Docusign 来签署文件。我收到过不少这样的签名请求--有时是我们的法务主管邀请的,但有时也来自我们的客户。如果你不是很谨慎,这些邮件可能真的会骗到你。

- VPN 登录

这不是一封很复杂的电子邮件,但很有现实意义。现在很多人在家使用 VPN 工作,也许访问 "新 "VPN 会触发他们点击这个链接。

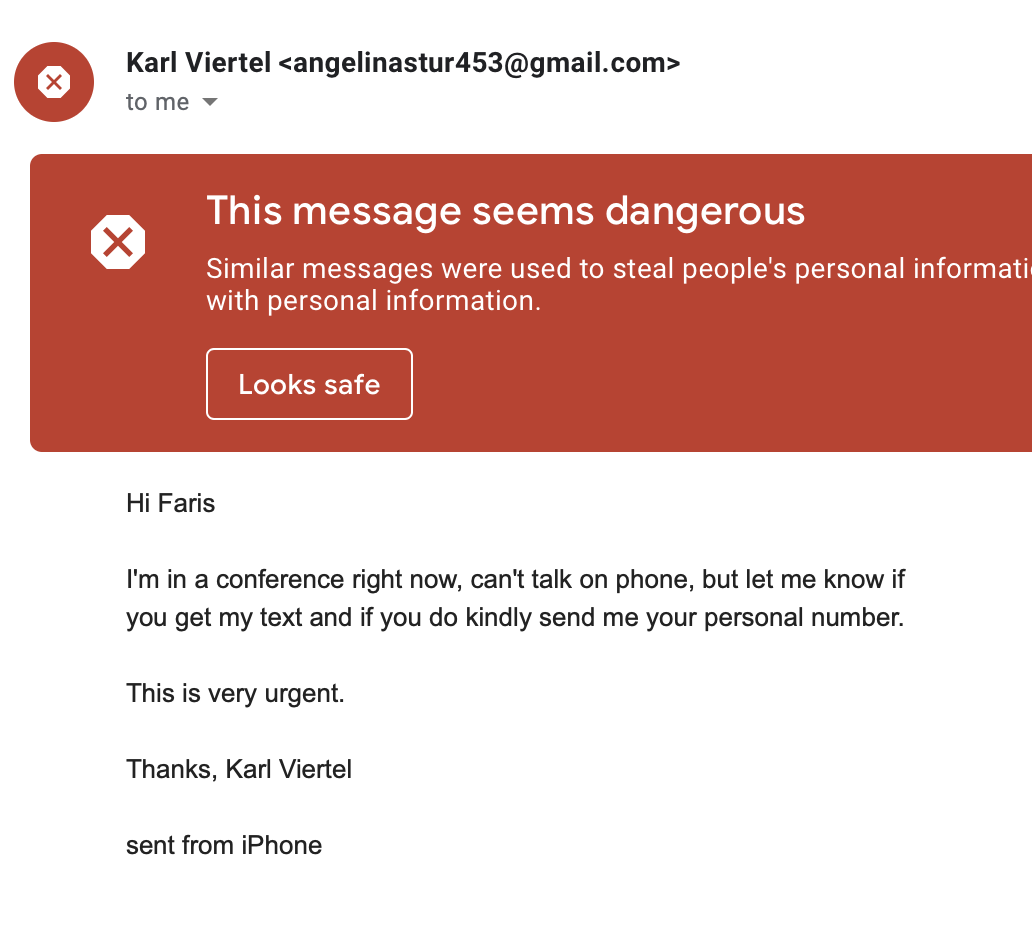

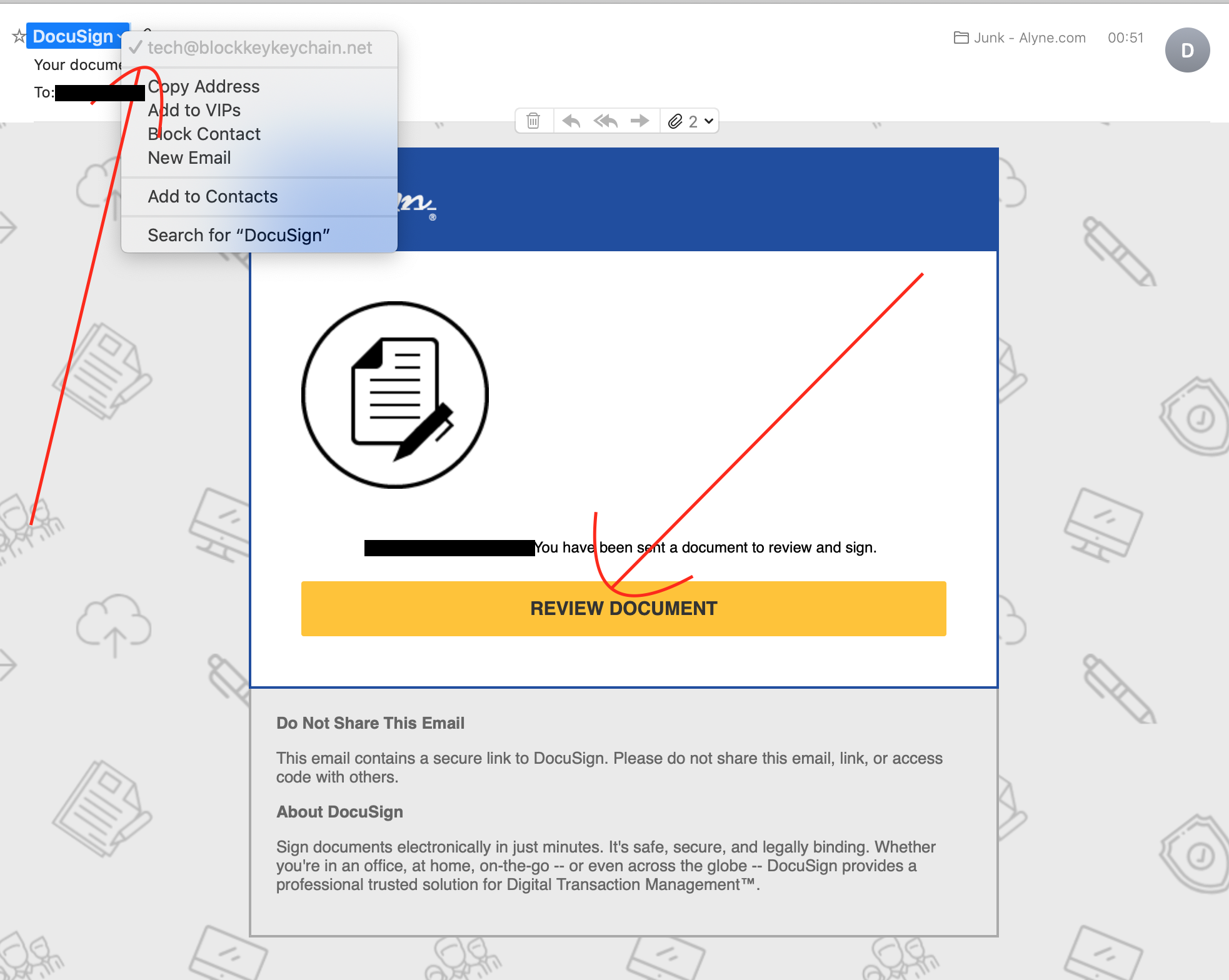

- 联系方式钓鱼

另一个例子是,攻击者指认法里斯是我们的一名员工,并试图冒充我获取法里斯的联系信息。如您所见,法里斯收到了非常明显的警告。

评估

那么,我们能从这些例子中得到什么启示呢?幸运的是,这些攻击并不复杂,很容易被发现。鉴于我们并不是一个庞大的组织,这些攻击的重点或针对性略微有些出人意料。我不相信所有这些信息都能 100% 自动收集,而是需要一些手动配置才能执行。有一种非常明显的模式也是针对新加入者的,他们可能无法区分我们使用的实际系统和假冒的网络钓鱼攻击。一般来说,这些攻击的设计目的是以较低的成功率在大量用户中发挥作用,但配置攻击的工作量似乎很低,因此仍然值得一试。使用常见的 SaaS 工具(docusign、box 等)作为欺诈载体表明了这些攻击是如何演变的。最聪明的做法可能是使用云文件服务共享包含恶意内容的文件(如 OneDrive)。这几乎保证了电子邮件能够送达受害者,并通过垃圾邮件和恶意软件过滤器而不被发现。

缓解措施

最有效的缓解措施仍然是在团队内部提高认识。我们定期在全体员工会议、通信渠道和入职培训中将此作为主题。保持员工对网络钓鱼威胁的敏感性是关键。

在 Alyne,我们使用 Google for Work 和相关的电子邮件服务。如果将 "银行账户变更 "示例的界面与 "联系方式钓鱼 "示例的界面进行比较,很明显,使用谷歌邮件界面具有一些显著的安全优势。

最后,我们恳请所有员工,哪怕有一丝一毫的怀疑,也一定要进行第二次渠道确认。我们的核心交流平台是 Slack。我告诉员工,我绝不会通过电子邮件要求他们做任何事情。如果我这样做了,一定要通过第二渠道(电话、Slack、面谈)进行确认。