DORA, NIS2, and the SEC's cybersecurity disclosure rules have made third-party risk a board-level accountability.

The threat landscape is compounding the pressure: software supply chain compromises, AI tool proliferation, and concentration risk across technology providers and supplier ecosystems are routine exposures now, not edge cases. What’s changing is how organizations are responding. The programs gaining ground are integrating TPRM into the broader risk and compliance function, using vendor intelligence to shape executive decision-making and enterprise risk posture rather than routing it through an annual review cycle.

What follows covers the full scope: what TPRM is and what’s driving its adoption, how a mature program is structured across the vendor lifecycle, the measurable benefits of getting it right, and the implementation traps that consistently set programs back, whether you’re standing up a program for the first time or pressure-testing an existing one.

- What is Third-Party Risk Management?

- The Third-Party Risk Management Lifecycle: Process Stages and Workflow

- Facteurs déterminants du programme de gestion des risques liés aux tiers

- Qui devrait être impliqué dans la gestion des risques liés aux tiers ?

- Influences réglementaires sur la gestion des risques liés aux TPRM

- Le rôle de l'intelligence artificielle dans la gestion des risques liés aux tiers (TPRM)

- Quelle est la valeur du TPRM ?

- Mise en œuvre de votre programme TPRM

- Questions fréquemment posées

What is Third-Party Risk Management?

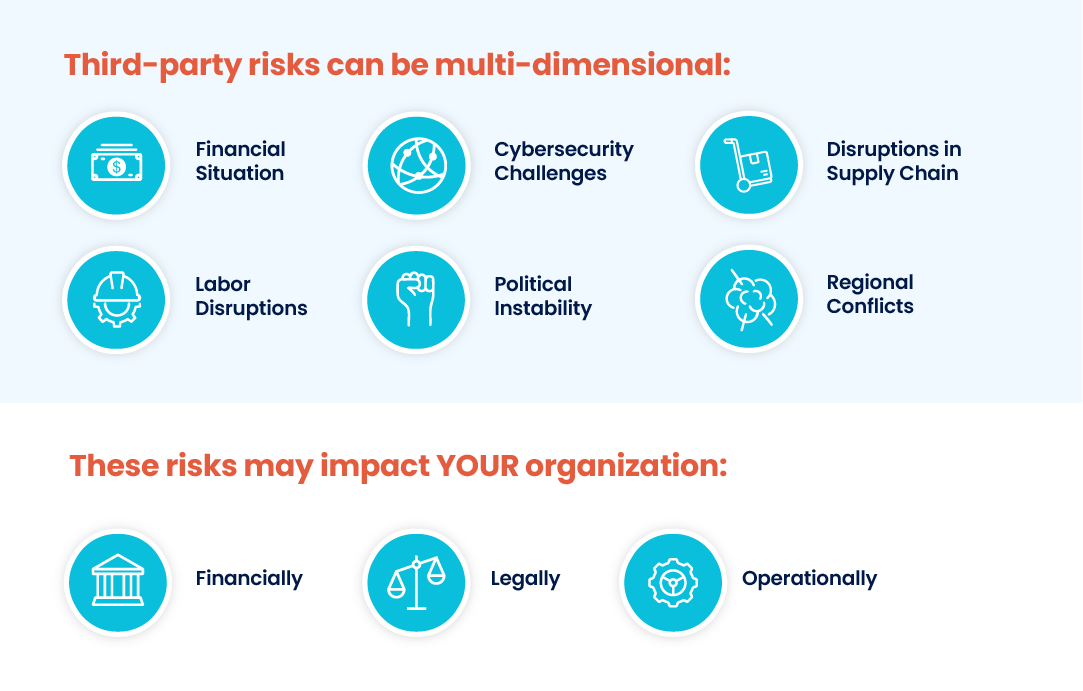

La gestion des risques liés aux tiers (TPRM) est le processus qui consiste à identifier, évaluer et atténuer les risques associés à l'engagement de tiers externes tels que les fournisseurs, les sous-traitants et les partenaires commerciaux. Elle implique une diligence raisonnable approfondie afin de traiter les risques potentiels qui pourraient affecter les opérations, la santé financière, la cybersécurité, la situation juridique ou la capacité d'une organisation à servir ses clients. Ces risques peuvent inclure des incidents de cybersécurité, des perturbations de la chaîne d'approvisionnement, des pénuries de main-d'œuvre, l'instabilité financière, des facteurs politiques et des conflits régionaux. La TPRM permet aux organisations de gérer les risques de manière proactive et de planifier leurs réponses plutôt que de réagir aux problèmes lorsqu'ils surviennent, garantissant ainsi la continuité des activités et la protection des principales parties prenantes.

The Third-Party Risk Management Lifecycle: Process Stages and Workflow

The value of TPRM begins with the process of identifying risks and extends throughout the entire lifecycle of the relationships between your organization and your vendors. From initial vendor selection to final offboarding, each stage in your workflow requires thoughtful oversight.

The TPRM lifecycle includes:

-

Sourcing and Selection: This phase includes evaluating each potential vendor’s ability to meet service or solution requirements and scoring baseline security, privacy, reputational, and financial risks. This can be accomplished by conducting questionnaire-based assessments, accessing vendor intelligence databases, or a combination of both.

-

Intake and Onboarding: Once vendors are selected, they are onboarded into a central repository via manual or bulk upload. This can be accomplished through intake forms completed by internal stakeholders, spreadsheet imports, or an API to an existing vendor management or procurement solution.

-

Inherent Risk Scoring: Inherent risk is a vendor’s risk level before accounting for any specific controls your organization requires. It is best practice to score a vendor’s inherent risk with a simple assessment before giving them access to your systems and data. This also enables you to determine the required level of due diligence and the frequency and scope of subsequent risk assessments.

-

Internal Controls Assessment: Controls assessments can be used during initial due diligence and periodically to satisfy audit requirements. Risks identified during the assessment process are usually scored according to impact, likelihood, and other factors. Results can also be mapped to key requirements in other compliance and security frameworks, such as ISO, NIST, or SOC 2.

-

External Risk Monitoring: By tapping into external sources of continuous third-party intelligence, you can cover gaps between periodic assessments and validate assessment responses against external observations. Risk monitoring can include cyber intelligence, business updates, financial reports, media screening, global sanctions lists, state-owner enterprise screening, politically exposed person(PEP) screening, breach event notifications, and more.

-

SLA and Performance Management: Assessments and monitoring can be used to determine whether vendors are meeting their obligations throughout the business relationship. For instance, this can include evaluating their ability to deliver against SLAs, apply remediations, or meet compliance requirements.

-

Offboarding and Termination: During this phase, assessments ensure that all final obligations have been met. This can include contract reviews, settling outstanding invoices, removing access to systems and data, revoking building access, and reviewing privacy and security compliance.

When planning your TPRM approach, remember that the parties’ circumstances may change at any point during the engagement. Detecting and managing those changes is critical to your organization’s success. Vendors may change business operations, their supply chain for key materials may be disrupted, or regional bodies may change import/export requirements. For example, data privacy laws are changing rapidly around the world. All of these conditions are happening today, and the companies that have effectively implemented a TPRM process are thriving while others are falling behind.

Given the rapid pace of change, there is a corollary need for organizations to monitor and perform initial analysis of available information in near real time to identify and manage their risk. This requirement mandates that some of the processes automate the collection and dissemination of information about third-party vendors. Effective automation enables your TPRM office to identify risks and drive remediation before your organization suffers reputational risks.

Facteurs déterminants du programme de gestion des risques liés aux tiers

Several regulatory and compliance requirements mandate the management of 3rd party risk and can provide an effective framework for mitigating vendor risk. Regulatory requirements that drive TPRM programs cover a broad spectrum of markets, vendors, and data, and are often driven by the type of organization (e.g., regulations and guidelines from CMMC, EBA, FCA, FFIEC, HIPAA, NERC, NIST, NYDFS, OCC, and others), the location of your organization (e.g., privacy, state charter requirements), or your customers’ location (e.g., GDPR, CCPA). The key point to understand regarding these requirements is to ensure that your program accounts for which data your organization is liable to protect, where your customers typically reside, and the standard requirements your vendors must meet to deliver their services. Include these requirements in your agreements and extend them to vendors working with the covered data.

Implementation of TPRM programs by organizations is driven by the following:

- Conformité aux exigences réglementaires.

- Risque lié à la cybersécurité.

- Avantages concurrentiels d'un programme TPRM efficace.

- Facteurs internes liés aux achats/à l'efficacité.

- Gestion des risques financiers et opérationnels internes.

- Répondre aux exigences des clients.

Quelle que soit la raison spécifique qui pousse votre organisation à mettre en place un programme TPRM, il est essentiel d'identifier et de collaborer avec toutes les parties prenantes internes, telles que les dirigeants, les conseils d'administration, les services achats, d'audit interne, financiers, informatiques, de sécurité de l'information, juridiques et de conformité, afin d'établir vos flux de travail.

Qui devrait être impliqué dans la gestion des risques liés aux tiers ?

When implementing a TPRM program, ensure that all impacted internal and external stakeholders are included in establishing it. At a minimum, consider the following as internal stakeholders:

- Cadres supérieurs (PDG, directeur financier, directeur informatique, directeur des opérations, directeur de la sécurité informatique, etc.)

- Directeur juridique

- membres du conseil

- Auditeurs internes

External stakeholders are another critical constituency to consider in the development of your program. External stakeholders include:

- Vendeurs

- Régulateurs

- Clients

Since TPRM programs seldom start at a company’s inception, it is important to consider the existing agreements/programs in force with external vendors and ensure they are thoroughly analyzed against the proposed TPRM program. Ensure that discrepancies are recorded and that a plan to address unmitigated risks is created and tracked to completion.

Influences réglementaires sur la gestion des risques liés aux TPRM

Les normes réglementaires constituent le principal moteur des programmes TPRM. Les programmes réglementaires sont spécifiques à :

- Soins de santé

- Contrats pour le gouvernement fédéral

- Acceptation des cartes de crédit

- Services financiers

- Banque

- Fabrication

All of these require implementing a full-lifecycle process for TPRM. These requirements are typically driven by the type of sensitive data collected in the standard course of business.

A primary example of this kind of regulatory-driven risk management is an important part of the industry-standard PCI-DSS, which defines third-party providers and requires that providers not transmit cardholders “data on behalf of customers or organizations to providers that may compromise the security of their data and environment.” This means that while companies are obliged to develop the required cybersecurity program for themselves, they are still required to monitor vendors’ cybersecurity programs that handle access to sensitive data, even if those vendors keep the risk below a certain threshold.

Another example is federal programs and contracting that require strict security management of all vendors with access to the information. This process goes far beyond simple questionnaires and the exchange of documentation; it may also include scanning internal environments and legal representations from executives regarding the data protection in place. The complexity of the third parties involved, the potential for conflicts of interest, and the risk of financial losses are driving companies to continuously improve their risk management practices and risk mitigation strategies.

The traditional TPRM model relied on on-site visits, manual questionnaire review, and consultant-led assessments conducted at defined intervals. That approach cannot keep pace with the scale and distribution of modern vendor networks. Organizations managing hundreds or thousands of third parties across multiple geographies require automated data collection, continuous monitoring, and workflow tooling to assess and track vendor risk at the speed the environment demands.

Coupling current conditions with the rapidly increasing risk complexity and reach of supply chains today, this simply isn’t feasible using traditionally successful processes. Success at TPRM requires greater use of automation and tools designed to collect and perform initial analysis of vendor data.

Le rôle de l'intelligence artificielle dans la gestion des risques liés aux tiers (TPRM)

Alors que les organisations dépendent de plus en plus de chaînes d'approvisionnement interconnectées et de relations avec des tiers, il est impératif de disposer d'informations complètes sur les risques et de prendre des décisions en temps opportun. La croissance exponentielle des données provenant de diverses sources offre la possibilité de tirer parti de l'IA et des analyses avancées, permettant ainsi des évaluations plus approfondies des risques, des capacités prédictives et une surveillance en temps réel. Le renforcement de la surveillance réglementaire et la multiplication des menaces sophistiquées rendent encore plus nécessaires les approches de gestion des risques fondées sur les données et l'IA.

Adopting artificial intelligence (AI)-related technologies can be instrumental in strengthening a modern TPRM program. AI’s capabilities streamline TPRM and supplier risk management (SRM) processes, providing a more efficient and proactive approach across complex third-party networks:

- Automatisation des tâches : Les systèmes alimentés par l'IA peuvent rationaliser les évaluations de routine des risques pour les tiers, l'analyse des données et la production de rapports. Cela améliore l'efficacité et la précision tout en aidant les gestionnaires de risques de tiers à se concentrer sur des activités de plus haut niveau.

- Analyse prédictive : les modèles d'IA peuvent analyser les données historiques et les tendances afin de prédire les risques potentiels, vous aidant ainsi à prendre des mesures proactives pour les atténuer.

- Détection des anomalies : Les algorithmes d'IA peuvent identifier des modèles ou des comportements inhabituels qui peuvent indiquer une fraude, des failles de sécurité ou d'autres risques.

Quelle est la valeur du TPRM ?

A third-party risk management program delivers value across the entire vendor lifecycle, from initial selection through offboarding. Here is what a mature program gives your organization:

-

Third-Party Visibility

TPRM provides a structured, centralized view of which vendors have access to your systems and data, the services they provide, and the risks they pose. Without this visibility, organizations cannot accurately assess their exposure to disruptions caused by third- and fourth-party networks.

-

Early Risk Detection

Combining periodic assessments with continuous monitoring enables your organization to identify risks before they become incidents. Organizations that detect issues early spend less time in crisis response and more time on deliberate risk decisions.

-

Conformité réglementaire

Most major compliance frameworks — including HIPAA, PCI DSS, GDPR, and CMMC — require documented evidence of third-party risk controls. A structured TPRM program produces the assessment records, audit trails, and remediation documentation that regulators and auditors expect.

-

Reputational Protection

Third-party incidents carry reputational consequences that extend well beyond the vendor relationship itself. Organizations with mature TPRM programs are significantly less likely to suffer brand damage following a publicized breach or vendor-related compliance failure.

-

Avantage concurrentiel

Organizations that can demonstrate a mature TPRM posture are increasingly preferred by enterprise buyers, regulated industries, and partners conducting their own vendor due diligence. Your risk controls become a differentiator in procurement decisions.

-

Résilience opérationnelle

When macro events disrupt supply chains, such as geopolitical crises, natural disasters, and regional conflicts, organizations with active TPRM programs are better positioned to identify exposure quickly, activate contingency plans, and maintain service continuity for their customers.

-

Rentabilité

A properly structured TPRM program reduces the cost of late-stage risk discovery, regulatory penalties, and incident response. Front-loading due diligence is substantially less expensive than remediating a breach, a failed audit, or a vendor-caused disruption after the fact.

-

Informed Vendor Decisions

TPRM provides the data foundation for better business decisions about which vendors to engage, at what risk tolerance, and under what contractual terms. Risk-informed vendor selection reduces exposure across every third-party relationship your organization manages.

Your TPRM Program Doesn't Have to Start from Scratch

Get the 10-step guide to building and maturing your third-party risk management program.

Download the FrameworkMise en œuvre de votre programme TPRM

Une fois que vous avez décidé de mettre en œuvre un programme TPRM, vous devez vous poser un certain nombre de questions importantes qui constitueront la base de votre programme. Ces questions sont les suivantes :

- Faites-vous appel à un partenaire pour vous aider à lancer et à mettre en œuvre le programme ?

- Comment gérez-vous les attentes de vos parties prenantes internes ?

- Avez-vous besoin d'attribuer des responsabilités en cas de violation des données ?

- Quelles sont les exigences exactes auxquelles les tiers doivent satisfaire pour pouvoir exercer leur activité ?

- Les parties prenantes externes comprennent-elles les exigences et sont-elles en mesure de les mettre en œuvre ?

- L'imposition de ces exigences modifiera-t-elle les relations financières avec les fournisseurs ?

- Comment déployer ce programme dans les relations existantes ?

Organizations must focus on bringing together the right people, processes, and technologies to implement a 3rd party risk management program. Understanding the balance and the requirements of each of these functions is critical to the successful operation of your program.

Pour gérer les risques dans les environnements TPRM, vous devez mettre en place des normes et un langage organisationnels dans les domaines suivants :

- Établir les exigences du contrat et de l'accord de niveau de service afin de répondre aux engagements liés aux risques.

- Analysez le profil de risque du fournisseur par rapport au profil de risque de la mission ou du service fourni.

- Mettre en place un processus de reporting basé sur une surveillance dynamique et une évaluation des risques en fonction des événements.

- Mix periodic risk assessments (self-reported) and continuous risk monitoring (externally reported) approaches for end-to-end risk identification.

- Mettre en œuvre des solutions technologiques pour intégrer la gestion des achats, des performances et des risques sur une plateforme unifiée qui fournit aux parties prenantes des informations actualisées à la demande afin de répondre à leurs besoins spécifiques.

It is important to note that in building relationships with internal and external stakeholders, not all incentives have to be punitive or restrictive. Establishing contract or service level agreement requirements should include minimum performance standards but can also include “rewards” for compliance with critical risk management functions. Additionally, analyzing the vendor’s requirements versus your organization’s can provide enormous dividends for both parties. By leveraging existing compliance, it is possible to reduce the costs for both parties to their mutual benefit.

Effective TPRM implementation requires the right technology and the organizational infrastructure to support it: documented workflows, defined risk tolerances, stakeholder alignment on escalation triggers, and a plan for onboarding vendor relationships already in flight. Organizations that mature quickly typically start with a narrow, well-governed scope and expand it. Still, whether you’re building incrementally or standing up a full program, the right partner can accelerate both the design and the execution.

See How Mitratech TPRM Can Help you Scale and Streamline Vendor Risk Management

Get Started HereQuestions fréquemment posées

What is inherent risk scoring in TPRM?

Inherent risk scoring measures the risk a vendor poses based on their internal controls and business practices, before your organization’s specific requirements are applied. It determines the appropriate level of due diligence and sets the frequency and scope of subsequent assessments. A vendor with access to sensitive customer data and no formalized security program will carry a higher inherent risk score than one with third-party audit certification.

What is the difference between periodic risk assessments and continuous risk monitoring?

Periodic assessments are structured, questionnaire-based evaluations conducted at defined intervals, such as during onboarding, annually, or at contract renewal. Continuous monitoring draws on external intelligence sources in near real time to surface cyber, financial, and reputational risks between intervals. Together, they provide a more complete picture of vendor risk than either approach delivers alone.

What role do regulations play in TPRM?

Regulatory frameworks across industries, including HIPAA for healthcare, PCI DSS for payment processing, GDPR for data privacy, and CMMC for federal contracting, mandate specific third-party risk controls that organizations must extend to their vendors. In many cases, the primary organization is held accountable for vendor non-compliance, not just its own. A structured TPRM program provides the documentation and audit trails regulators expect.

What tools are used for third-party risk management?

TPRM programs typically rely on questionnaire and assessment management platforms, continuous monitoring solutions, vendor intelligence networks, and workflow automation tools that route assessments and track remediation. Organizations running manual processes consistently report slower risk identification and higher rates of assessment errors. Compare leading platforms or review the top TPRM approaches if you are still evaluating which model fits your program.

Editor’s Note: This post was originally published on Prevalent.net. In October 2024, Mitratech acquired the AI-enabled third-party risk management platform, Prevalent. The content has since been updated to include information aligned with our product offerings, regulatory changes, and compliance.