Les attentes en matière de protection des lanceurs d'alerte continuent de s'étendre à toutes les régions, tous les secteurs et toutes les priorités des organismes de réglementation. En 2026, les organisations seront tenues de respecter des normes plus strictes que jamais en matière de rapidité, de sécurité, de transparence et d'auditabilité.

Entre la directive européenne sur les lanceurs d'alerte et l'évolution des exigences aux États-Unis, au Royaume-Uni et dans la région Asie-Pacifique, les responsables de la conformité doivent gérer des obligations complexes relevant de plusieurs juridictions tout en protégeant l'anonymat lorsque cela est nécessaire, en prévenant les représailles et en conservant la confiance des employés.

Si vous n'avez pas réévalué votre programme actuel de ligne d'assistance téléphonique dédiée à l'éthique au cours des 12 derniers mois, il est probable qu'il ait besoin d'être mis à jour. Afin de répondre à toutes les nouvelles exigences et tendances, nous avons défini les étapes essentielles à la mise en place d'un programme moderne et mondial de protection des lanceurs d'alerte, qui centralise la réception et la gestion des dossiers, harmonise les obligations légales par région, sécurise les canaux de signalement et permet de mener des enquêtes défendables et prêtes à être auditées.

Que vous mettiez à jour une hotline existante ou conceviez un programme à partir de zéro, ces bonnes pratiques aideront les équipes juridiques, RH et conformité à réduire les risques, à répondre aux attentes réglementaires et à renforcer une culture d'expression ouverte et résiliente.

1. Centraliser la gestion des lignes d'assistance téléphonique dédiées aux lanceurs d'alerte et à l'éthique

Mettez en place un système unique et unifié pour gérer les activités liées aux lignes d'assistance téléphonique dédiées aux lanceurs d'alerte et à l'éthique au sein des équipes juridiques, RH et conformité. La centralisation rationalise la réception sécurisée, l'acheminement automatisé, la documentation cohérente des dossiers et les pistes d'audit complètes. Elle réduit également la fragmentation et les transferts manuels.

Les meilleurs programmes utilisent l'automatisation des flux de travail pour faire respecter les délais imposés, appliquer un accès basé sur les rôles et garantir un triage cohérent dans tous les rapports. La détection des risques intégrée aide les équipes à identifier et à hiérarchiser rapidement les problèmes graves, tandis que des règles configurables prennent en charge les exigences multi-juridictionnelles en matière de dénonciation sans duplication des outils ou des processus.

Pour renforcer encore davantage la surveillance, intégrez les opérations de la ligne d'assistance téléphonique aux canaux de signalement externes, aux plateformes HRIS et ITSM, aux outils de prévention des pertes de données et d'analyse judiciaire, ainsi qu'aux systèmes d'analyse. Il en résulte des enquêtes plus rapides et plus défendables, une meilleure préparation réglementaire et moins de cloisonnement organisationnel, tout en préservant la confiance et la confidentialité des employés.

Remarque : pour les organisations opérant au sein de l'UE, mettez en place des canaux de reporting dédiés aux filiales afin de répondre aux attentes de la Commission européenne. Toute donnée centralisée doit exclure les informations et détails identifiables sans consentement explicite.

2. Cartographier les obligations légales par juridiction

Commencez par répertorier les lois relatives à la protection des lanceurs d'alerte par pays afin de déterminer comment elles couvrent les divulgations protégées, les normes en matière de représailles, les délais de reconnaissance/mise à jour, la conservation des dossiers et les règles d'anonymat. Élaborez un cadre mondial qui établit des principes communs tels que la confidentialité, la lutte contre les représailles et les délais, et complétez-le par des guides locaux qui reflètent les spécificités nationales et les pratiques linguistiques. Cela permet de réduire les conflits transfrontaliers, de soutenir les comités d'entreprise ou les syndicats locaux et de simplifier les interactions avec les régulateurs.

Documentez qui est couvert parmi les employés, les sous-traitants et les fournisseurs, ce qui est protégé (fraude, confidentialité, ESG, risques liés à l'IA) et comment les preuves doivent être traitées. Notez la conformité avec les transpositions nationales, les directives des autorités et les réglementations pertinentes non spécifiques à la dénonciation, telles que les lois sur la protection des données.

| Région | Obligation fondamentale | Principales dates clés | Obligations en matière de déclaration | Rétention |

| UE (directive) | Canaux internes pour plus de 50 employés | Accusé réception ~7 jours ; suivi ~3 mois | Écrit, en personne et/ou oral (y compris message vocal) Remarque : très peu d'États membres exigent toutes les options de déclaration (par exemple, la Suède). |

Généralement 2 à 5 ans |

| États-Unis (SEC/DOJ) | Pas de représailles ; programmes de récompense | Mises à jour rapides et raisonnables | Canaux multiples ; sécurisé, anonyme | Conformément aux directives de l'agence |

| Royaume-Uni | Divulgations protégées à des personnes désignées | Retour d'information rapide recommandé | Canaux confidentiels ; devoir d'équité | Conformément aux règles de l'ICO/relatives aux données |

| Canada | Anti-représailles ; règles sectorielles | Délais raisonnables | Multilingue souhaitable | Dépendant du statut |

| APAC | Variable (fort au Japon et en Australie) | Spécifique à la loi | Accès localisé et confidentialité | Régie par la législation locale |

Point clé à retenir : la cartographie des obligations légales à l'échelle mondiale permet de créer un cadre harmonisé tout en tenant compte des nuances locales.

Votre programme de dénonciation est-il prêt pour un audit ?

Télécharger le livre blanc : Réglementations mondiales en matière de dénonciation et GRC : un impératif stratégique pour une gouvernance moderne

Obtenir des informations3. Fournir des canaux de signalement sécurisés et accessibles

Proposez plusieurs canaux de signalement afin de répondre aux besoins des employés où qu'ils se trouvent. Cela inclut les portails Web, les options téléphoniques telles que les serveurs vocaux interactifs ou les agents en direct, les applications mobiles, les signalements en personne et le courrier postal. Idéalement, ces méthodes sont complétées par une messagerie bidirectionnelle multilingue et anonyme permettant de poser des questions complémentaires et de partager des preuves.

La directive européenne sur les lanceurs d'alerte autorise les États membres à exiger des signalements écrits et oraux, y compris par messagerie vocale. Votre système de signalement doit enregistrer les signalements de manière sécurisée, protéger les données sensibles et limiter strictement l'accès aux personnes autorisées.

Appliquez des normes d'anonymisation rigoureuses sur tous les canaux. Évitez l'enregistrement des adresses IP, utilisez un chiffrement de bout en bout, activez les boîtes de réception pseudonymes et maintenez des flux de travail sécurisés et vérifiables pour une communication continue. Assurez-vous que la disponibilité des canaux est claire et cohérente (24 heures sur 24, 7 jours sur 7, dans toutes les régions et sur tous les appareils) et communiquez clairement vos engagements en matière de confidentialité et de non-représailles afin d'instaurer la confiance.

Point clé à retenir : offrir plusieurs canaux de signalement sécurisés et multilingues renforce la confiance et favorise la conformité aux diverses exigences réglementaires.

4. Verrouiller les protections techniques

Votre ligne d'assistance éthique et votre système de gestion des cas doivent fonctionner selon des normes de sécurité de niveau entreprise. Protégez les données au repos et en transit grâce au chiffrement AES-GCM et au protocole TLS moderne. Déployez la plateforme dans des environnements cloud renforcés, appliquez l'authentification multifactorielle (MFA) et l'authentification unique (SSO), et appliquez des contrôles d'accès basés sur les rôles en utilisant les principes du moindre privilège.

Concevez dès le départ dans un souci de confidentialité. Dans la mesure du possible, adoptez des architectures « zero-knowledge » ou « privacy-by-design », soutenues par une gestion rigoureuse des clés, une segmentation du réseau et une journalisation complète. Le véritable anonymat nécessite plus que de simples déclarations de politique générale. Il dépend de contrôles techniques, notamment l'absence de journalisation des adresses IP, des sessions cryptées de bout en bout et des canaux de suivi sécurisés et anonymes.

Validez la sécurité des fournisseurs en continu, et pas seulement lors de leur intégration. Exigez des tests de pénétration réguliers, des certifications indépendantes telles que SOC 2 et ISO 27001, des accords clairs sur le traitement des données, ainsi que des politiques de conservation et de suppression des données conformes aux réglementations. Utilisez une liste de contrôle technique structurée lors des achats et des examens annuels afin de satisfaire les auditeurs et de renforcer la confiance des journalistes.

Point clé à retenir : un cryptage puissant, des contrôles d'identité renforcés et des architectures axées sur la confidentialité protègent l'anonymat, résistent à l'examen minutieux des autorités réglementaires et renforcent la confiance des auditeurs et des journalistes.

5. Conception d'un système de gestion des dossiers vérifiable

Les régulateurs exigent des enquêtes reproductibles accompagnées d'une documentation complète. Utilisez un système de gestion des signalements qui conserve des pistes d'audit immuables, horodate les signalements, leur examen, leur escalade et leur clôture, et stocke les preuves avec des contrôles de la chaîne de conservation. Ajoutez une catégorisation structurée des cas et des indicateurs de risque pour faciliter le triage et l'escalade cohérents.

Alignez les règles de conservation sur chaque juridiction et limitez l'accès en fonction du rôle et du besoin d'en connaître. Rendez les flux de travail transparents grâce à des accords de niveau de service clairs et à des modèles standardisés pour les notes d'admission, les entretiens et les résumés des résultats. Les exemples de jalons ci-dessous illustrent le type de trace facile à auditer qu'un réviseur devrait pouvoir suivre sans reconstruction manuelle.

| Phase | Artefacts vérifiables |

| Reconnaître | Reçu, message anonymisé |

| Triage initial | Score de risque, classification |

| Enquête | Registres d'entretiens, chaîne de preuves |

| Mises à jour | Communications des journalistes, notes d'état |

| Fermeture | Résultat, plan de remédiation |

Point clé à retenir : une gestion des dossiers vérifiable, avec des étapes claires, contribue à garantir la cohérence des enquêtes et le respect des exigences réglementaires.

6. Normaliser le triage et la notation des risques

À mesure que le volume des signalements augmente, un modèle de triage standardisé permet de faire avancer les dossiers et de réduire les erreurs de classification. Définissez des critères de gravité tels que la violation de la réglementation, la sécurité, l'impact financier, et établissez un score de risque qui combine le type d'allégation, le préjudice potentiel, l'ancienneté impliquée et la sensibilité des données. Automatisez l'acheminement vers les services juridiques, les ressources humaines ou la protection de la vie privée en fonction de seuils prédéfinis, et maintenez une procédure d'exception pour les conflits d'intérêts.

Utilisez des formulaires d'admission structurés pour saisir les faits clés, les contrôles impliqués et les mesures de conservation requises. Les pièges courants tels que les retards, les biais et l'étiquetage incohérent sont atténués par des manuels clairs, la formation des évaluateurs et des contrôles hebdomadaires de l'état d'avancement des dossiers avec des indicateurs sur l'ancienneté, le statut et la réattribution des cas. Si vous utilisez l'automatisation ou l'IA pour faciliter le triage (par exemple, la catégorisation ou la synthèse), veillez à ce que le processus reste transparent, soumis à un contrôle humain et aligné sur l'appétit pour le risque de votre organisation.

Point clé à retenir : un triage et une évaluation des risques standardisés permettent d'éviter les retards et les biais, et garantissent un traitement rapide et hiérarchisé.

7. Intégrer des flux de travail interfonctionnels

Les affaires de dénonciation touchent souvent à la fois à l'emploi, à la vie privée, aux contrôles financiers et aux obligations réglementaires. Définissez les droits de décision et les voies de recours afin que le service juridique puisse gérer les risques réglementaires potentiels, que les RH puissent traiter les questions de conduite sur le lieu de travail et que le service chargé de la protection de la vie privée puisse gérer les contraintes liées au transfert de données. Définissez les étapes de conservation des preuves, y compris les conservations légales, l'imagerie judiciaire et les évaluations des transferts transfrontaliers, et consignez ces actions dans le dossier de l'affaire.

Mettez en place des points de contrôle de coordination où les fonctions valident les conclusions et les mesures correctives avant la clôture. Documentez tout afin de démontrer l'équité, la proportionnalité et la rapidité. L'automatisation des transferts au sein de votre système réduit les fuites, accélère le cycle et améliore la qualité des preuves dans toutes les juridictions.

Point clé à retenir : l'intégration interfonctionnelle des flux de travail harmonise les mesures prises par les services juridiques, RH et chargés de la confidentialité afin de fournir des preuves de conformité coordonnées.

8. Maintenir des boucles de rétroaction transparentes

Une communication rapide réduit le risque d'escalade et renforce la confiance dans le signalement interne. Configurez l'accusé de réception dans les sept jours, les mises à jour de statut à intervalles définis (par exemple, tous les 30 jours) et les avis de clôture qui résument les résultats et les prochaines étapes lorsque cela est autorisé. Activez la messagerie bidirectionnelle sécurisée et anonyme afin que les auteurs de signalements puissent ajouter des preuves et clarifier des détails sans révéler leur identité.

Enregistrez chaque message dans le journal d'audit et utilisez des modèles pour conserver un ton cohérent et juridiquement approprié. Des attentes claires en matière de délais et de confidentialité renforcent la confiance et permettent de garder les problèmes en interne plutôt que de les transmettre directement aux autorités de réglementation ou aux médias.

Point clé à retenir : des boucles de rétroaction cohérentes et documentées favorisent la confiance et contribuent à réduirele risque de représailles.

9. Former les enquêteurs et le personnel de première ligne

Actualisez la formation chaque année afin de tenir compte des nouvelles règles, des risques liés à la cybersécurité et à l'IA, des allégations ESG et des normes culturelles régionales. Formez les enquêteurs à la neutralité, à la conservation des preuves, aux pratiques d'entretien et aux normes de documentation, y compris des exercices basés sur des scénarios de conflits, des déclencheurs de rapports réglementaires et des contraintes de transfert transfrontalier.

Les responsables hiérarchiques doivent reconnaître les divulgations protégées, éviter les représailles et les signaler rapidement. Proposez des micro-formations sur les règles à respecter concernant les lignes d'assistance téléphonique, la confidentialité et la minimisation des données. Suivez les résultats, validez les connaissances et alignez la formation sur les accès basés sur les rôles dans votre système de gestion des dossiers afin de vous assurer que les actions du personnel sont conformes aux attentes actuelles.

De nombreuses organisations négligent l'importance de former les lanceurs d'alerte potentiels, c'est-à-dire les employés et autres parties prenantes qui pourraient entrer dans le champ d'application légal ou souhaité des rapporteurs. Rendez la formation accessible en tenant compte des particularités culturelles et des capacités linguistiques. La formation ne doit jamais être ponctuelle, mais une obligation récurrente.

Point clé à retenir : une formation continue permet de garantir un traitement cohérent et conforme des divulgations dans toutes les régions et pour tous les rôles. Plus les parties prenantes comprennent bien ce qu'est le lancement d'alerte, plus vous êtes susceptible de recevoir des signalements de qualité.

Découvrez la formation sur la conformité de Mitratech

Prendre contact10. Tester, auditer et mesurer l'efficacité du programme

Testez régulièrement votre programme pour vous assurer qu'il fonctionne dans des conditions réelles. Organisez chaque trimestre des exercices de simulation pour valider les workflows d'admission, de triage, d'escalade de crise et de notification des autorités réglementaires. Complétez les tests internes par des audits périodiques réalisés par des tiers qui évaluent les contrôles de sécurité, le respect des processus et la qualité des enquêtes.

Utilisez des tableaux de bord pour surveiller les tendances et les points sensibles en matière de risques par emplacement, unité commerciale et type d'allégation. Suivez les indicateurs de performance importants, à savoir le délai de reconnaissance, le délai de triage, le délai de clôture et la satisfaction des auteurs de signalements, afin d'identifier les lacunes et de hiérarchiser les mesures à prendre. Résumez les résultats dans un tableau de bord de gestion et partagez les informations sur les tendances avec la direction et le conseil d'administration.

Agissez en fonction des données. Mettez immédiatement à jour les politiques, les manuels et les outils, puis effectuez une nouvelle mesure pour confirmer l'amélioration. Des mesures solides et cohérentes sont le signe d'un programme vivant, qui s'adapte à l'évolution des risques et des réglementations, renforce la culture et démontre une conformité efficace aux régulateurs et aux parties prenantes.

| Indicateurs clés de performance à suivre | Objectif |

| Reconnaître le temps | Mesure réglementaire et de confiance |

| Temps de triage | Santé et hiérarchisation des files d'attente |

| Durée du cycle de traitement | Efficacité des enquêtes |

| Fréquence des mises à jour | Transparence et équité |

| Taux de répétition des signalements | Confiance dans les canaux internes |

Point clé à retenir : des tests réguliers, des audits et un suivi des indicateurs clés de performance garantissent l'efficacité du programme et sa conformité avérée.

11. Harmoniser les incitations et la culture

Instaurez une culture d'expression ouverte en associant des contrôles techniques de niveau professionnel à un soutien visible de la direction, des enquêtes impartiales et des engagements clairs contre les représailles. Encouragez les canaux de signalement indépendants ou tiers afin de réduire les craintes de partialité, adaptez les messages aux normes culturelles locales et récompensez les équipes qui remédient rapidement aux causes profondes tout en protégeant la confidentialité.

Suivez le sentiment des employés à travers des sondages et des tests de messages, puis réagissez rapidement en mettant à jour les politiques ou en proposant des formations ciblées. Étant donné que certaines mesures coercitives peuvent prévoir des incitations externes pour les lanceurs d'alerte, il est essentiel d'harmoniser la confiance interne et les incitations afin d'encourager les employés à signaler leurs préoccupations en interne en premier lieu.

Point clé à retenir : l'alignement des incitations et de la culture favorise un environnement propice à la prise de parole et atténue les représailles.

12. Analyser et améliorer

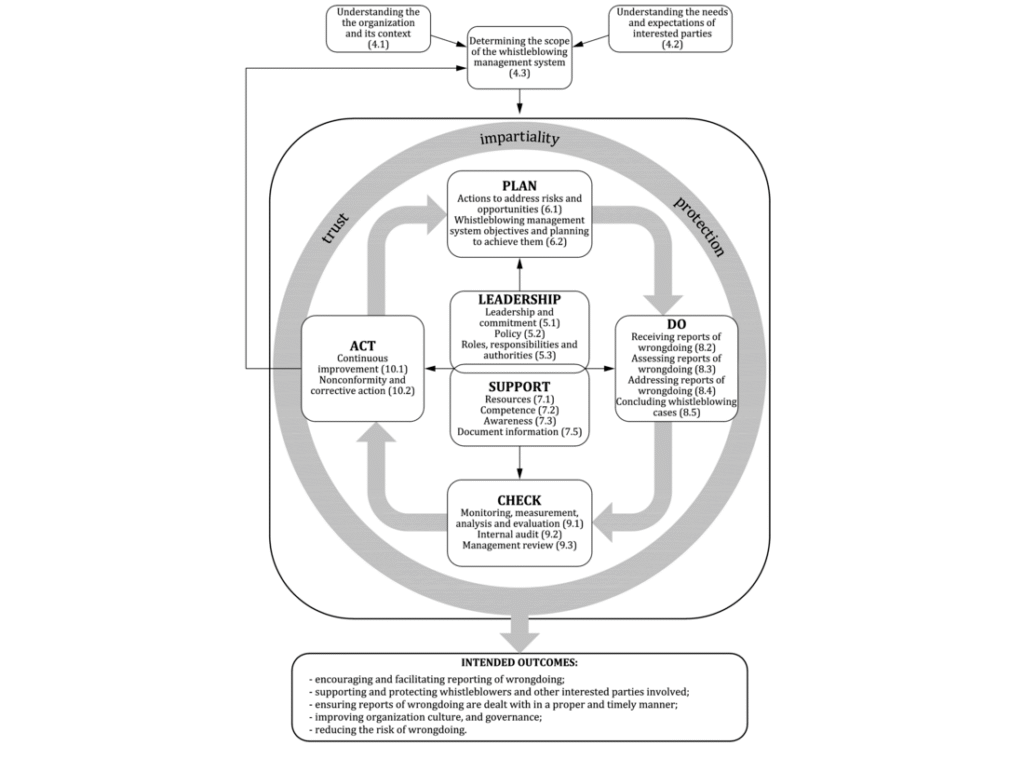

Un programme de dénonciation efficace est un cycle continu plutôt qu'un processus linéaire, comme l'illustre la figure ISO 37002 ci-dessous. Une fois qu'un dossier est clos, les organisations doivent réévaluer l'ensemble du cycle de vie et identifier les possibilités d'amélioration spécifiques. Pour évaluer la maturité réelle du programme, les responsables de la conformité doivent comparer les indicateurs de performance internes aux références externes du secteur.

Figure 1 : Cycle du processus de gestion des signalements Source :Norme ISO 37002

Les données recueillies à partir de ces analyses doivent déboucher sur des mesures immédiates. Qu'il s'agisse de mettre à jour les manuels locaux, d'affiner la formation des enquêteurs ou d'ajuster les seuils d'évaluation des risques, ces améliorations sont le signe d'un programme vivant. En traitant chaque cas comme un point de données pour la croissance, vous démontrez aux parties prenantes et aux régulateurs que votre organisation s'engage en faveur d'une culture de la dénonciation résiliente.

Point clé à retenir : une analyse continue garantit que le programme s'adapte à l'évolution des risques, reste manifestement conforme et conserve la confiance à long terme des lanceurs d'alerte.

Conclusion

En suivant ces étapes essentielles (cartographier les obligations mondiales, proposer un système de signalement multicanal sécurisé, renforcer les mesures de protection techniques, mettre en place une gestion des dossiers vérifiable, normaliser le triage, intégrer des flux de travail interfonctionnels, maintenir une communication transparente, former le personnel et tester et évaluer en permanence tout en renforçant une culture de non-représailles), les organisations peuvent mettre en place un programme de protection des lanceurs d'alerte résilient pour 2026.

Un programme qui protège les lanceurs d'alerte et produit des preuves pouvant être vérifiées contribue également à réduire les risques, à améliorer la réactivité et à renforcer l'intégrité organisationnelle.

Découvrez comment Mitratech peut répondre aux besoins de votre programme. Contactez notre équipe d'experts dès aujourd'hui.